目前鉴于众多黑客技术的推广,大家都悦悦欲试,生怕少学一点日子就法活了,实在看不下去了,刚好本人在搞电子商务网站建设,由此根据自己的实际能力发表下自己的看法,仅供参考。

- 添加新评论

- 阅读次数:

- 添加新评论

- 阅读次数:

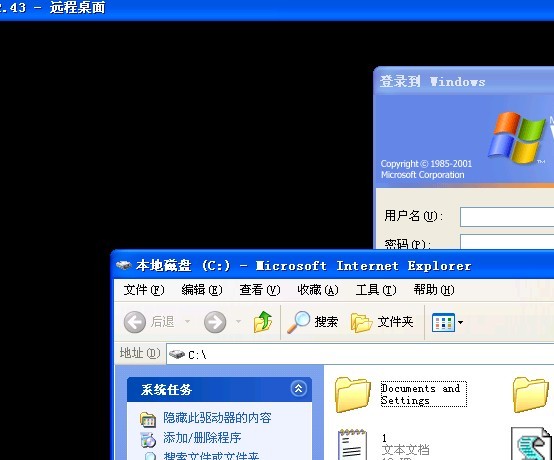

经常会看到一些服务器被入侵后,入侵者会留下一些各式各样的shift后门,五花八门的,各位网络管理员也看看自己的服务器的sethc.exe是否被人替换了。

这个直接5次shift后进入分区

...

- 添加新评论

- 阅读次数:

估计其他ERP软件里也不少类似的东西,有兴趣的同学可以跟一下。转载开始。

这个漏洞在K3 各个版本都存在并且一样,包括新发版的K3 V12的3个版本。主要数据安全漏洞描述如下:

最大的安全漏洞在K3login.dll这个控件上,,它能明文显示K3 ERP数据库的密码等信息,这是非常危险的,简单VB6.0代码如下:

Dim k3lg As New k3Login.ClsLogin

If k3lg.CheckLogin Then ’如果成功登录,执行下面语句

...

- 添加新评论

- 阅读次数:

9日,Apache官方发布了遭受黑客攻击的消息声明,接到朋友发来的消息,上去看了几眼,由于教学任务比较重,没翻译。今天周末,时间充裕,抓紧看了一下,同时关注到包子那里出了相关文章,分析的还不错,转一下一起分享,事实上现在比较期待的是奢望入侵者能够暗渡一下入侵札记。

Apache是全球使用最多的Web Server之一,近期Apache的官网被黑客入侵了,素包子根据apache网站的描述,分析了下黑客的思路。大概包含5个过程,虽然道路曲折,但黑客快速通关,一步一步的接近目标,有很多可圈可点的地方,还是相当精彩的。可惜最后people.apache.org没搞下来,否则可以写小说拍电影了,不过男女主角不能是aXi和aJiao。

...- 添加新评论

- 阅读次数:

本文的目标是一国内知名公司的网络,本文图片、文字都经过处理,均为伪造,如有雷同,纯属巧合。

最近一个网友要我帮他拿他们公司内网一项重要的文件,公司网络信息朋友都mail给我了,这些信息主要是几张网络拓扑图以及在内网嗅探到的信息(包括朋友所在的子网的设备用户名及密码等信息……)。参照以上信息总体整理了一下入侵的思路,如果在朋友机器安装木马,从内部连接我得到一个CMD Shell,须要精心伪装一些信息还有可能给朋友带来麻烦,所以选择在该网络的网站为突破口,而且管理员不会认为有“内鬼”的存在。

...

- 添加新评论

- 阅读次数:

已近年终,城里的白领、乡下的阿姨都开始开始忙年货,在网上有那么一群人也开始忙活起来,为他们的年终奖金而“奋斗”,那就是职业“黑客”,他们窃取数据为自己谋一个温饱或者寻找更大的幸福,乃至奔驰、宝马。在这样的环境下,我管理的服务器收到大量的日志。注入拦截日志,批量扫描拦截日志,敏感文件拦截日志等等呈几何式增长,IIS的日志不断刷新着记录,100m,200m,1G,2G......有些网站仅日志一项都拿去了他们自身数据10倍乃至100倍的容量,当然这个日志主要与网络流量有关。

...

- 添加新评论

- 阅读次数:

网上找的一个图。。觉得还是可以。但我认为要成为一名研究型的黑客,数学是必备的基础。特别数论、矩阵对分析密码学很有帮助。感觉还有的地方不全,如网络安全学习那块他没有写,这块是必备的。 流程图看起简单,其实要学到后面的境界很难。也不知道以后会不会再深入得去学习计算机了。有时间给以前搜的一篇关于黑客发展的文章贴出来。

...- 添加新评论

- 阅读次数:

现今的网络,安全越来越受到大家的重视,在构建网络安全环境时,在技术手段,管理制度等方面都逐步加强,设置防火墙,安装入侵检测系统等等。但网络安全是个全方位的问题,忽略哪一点都会造成木桶效应,使得整个安全系统虚设。本文从分析Web服务器的logging记录来找出漏洞,防范攻击,从而加强Web服务器安全。

Web服务是Internet所提供最多,最丰富的服务,各种Web服务器自然也是受到攻击最多的,我们采用了很多措施来防止遭受攻击和入侵,其中查看Web服务器的记录是最直接,最常用,又比较有效的一种方法,但logging记录很庞大,查看logging记录是很繁琐的事情,如果抓不住重点,攻击线索就容易被忽略。下面就对最流行的两类Web服务器:Apache和IIS做攻击的实验,然后在众多的记录中查到攻击的蛛丝马迹,从而采取适当的措施加强防范。

...- 添加新评论

- 阅读次数:

要想更好的保护网络不受黑客的攻击,就必须对黑客的攻击方法、攻击原理、攻击过程有深入的、详细的了解,只有这样才能更有效、更具有针对性的进行主动防护。下面通过对黑客攻击方法的特征分析,来研究如何对黑客攻击行为进行检测与防御。

一、反攻击技术的核心问题

反攻击技术(入侵检测技术)的核心问题是如何截获所有的网络信息。目前主要是通过两种途径来获取信息,一种是通过网络侦听的途径(如Sniffer,Vpacket等程序)来获取所有的网络信息(数据包信息,网络流量信息、网络状态信息、网络管理信息等),这既是黑客进行攻击的必然途径,也是进行反攻击的必要途径;另一种是通过对操作系统和应用程序的系统日志进行分析,来发现入侵行为和系统潜在的安全漏洞。

...- 添加新评论

- 阅读次数: